וורדפרס היא מערכת ניהול התוכן הפופולרית ביותר ברשת. היא מפעילה למעלה מ-60% מכלל האתרים המשתמשים במערכת ניהול תוכן, כלומר כ-43% מכלל האתרים ברשת פועלים על וורדפרס.

מאחר והמערכת תופסת נפח כה גדול מהשוק, היא מעלה את הסיכויים לניסיונות פריצה. אין לקחת את נושא האבטחה בקלות ראש, והאמינו לי שאינכם רוצים להגיע למצב בו האתר שלכם נפרץ.

אבטחת האתר כרוכה במספר פעולות. אבל קודם כל – האם וורדפרס בכלל מאובטחת מהקופסה?

האם וורדפרס היא מערכת מאובטחת?

מאחר ומתבצעות פריצות רבות לאתרי וורדפרס, עולה השאלה האם זו מערכת מאובטחת דיה. אם לומר במשפט אחד, וורדפרס לכשעצמה – ובמיוחד קבצי הליבה שלה – כתובים נכון מבחינה זו כך שיהיה מאוד קשה לנצל אותם בכדי לפרוץ לאתר שלכם.

מרבית הפריצות המוצלחות לאתרי וורדפרס הן תוצאה של טעויות אנוש, קונפיגורציה שגויה או תחזוקה לא נכונה של המערכת. הסיבות המרכזיות שגורמות לאתר להיות פגיע הן גירסאות וורדפרס שאינן מעודכנות, תוספים לא מעודכנים, ושימוש בתוספים או תבניות שלא עומד מאחוריהם מפתח מנוסה.

אז היכן בעצם וורדפרס כמערכת הכי פגיעה? על פי הדוח השנתי של Patchstack לשנת 2025, 96% מכלל הפגיעויות בוורדפרס מקורן בתוספים, כאשר תבניות וליבת וורדפרס מהוות את השאר. 43% מפגיעויות אלו אינן דורשות אימות כלל לניצול, ו-33% לא תוקנו בזמן שנחשפו.

במדריך זה אציג מספר פעולות שיחזקו את אבטחת האתר שלכם ויקשו על ניסיונות פריצה.

17 פעולות לחיזוק אבטחה באתרי וורדפרס

תמיד ישנו סיכוי שיצליחו לפרוץ לאתר שלכם ולעולם לא תוכלו למנוע זאת בצורה מוחלטת. אך בכדי להקשות משמעותית על ניסיונות הפריצה יש לבצע מספר פרקטיקות ופעולות שיחזקו את אבטחת האתר שלכם.

1. בחרו את חברת האחסון הכי יקרה שאתם יכולים להרשות לעצמכם

גם אם תבצעו את כל פעולות האבטחה, אם אין מאחוריכם חברת אחסון טובה המאמצים שלכם לא יעזרו יותר מדי. אחוז משמעותי מאתרי הוורדפרס נפגעים בעקבות פגיעויות בסביבת האחסון שלהם.

אז אם אתם על שרת שיתופי, וודאו עם חברת האחסון כי קיים בידוד לחשבון (Account Isolation). אפשרות זו תמנע מאתר נגוע הקיים על השרת להשפיע על אתר הוורדפרס שלכם.

רעיון טוב יותר יהיה לעבוד עם חברת אחסון ייעודית לוורדפרס. בשרתי אחסון מנוהלים המתמחים בוורדפרס, תהיה סבירות גבוהה יותר למצוא חומת אש (Firewall) המתאימה לוורדפרס, כמו גם גירסאות PHP עדכניות, סריקה שגרתית של Malware, שרת שמותאם ייעודית לוורדפרס וצוות של אנשי תמיכה שמכירים את וורדפרס על בוריה.

2. השתמשו בגירסה האחרונה של PHP

PHP היא השפה עליה וורדפרס בנויה. הרצת גירסה שאינה נתמכת משמעותה שפגיעויות ידועות לא יתוקנו לעולם. וודאו שאתם על PHP 8.2 לפחות, ושדרגו ל-8.3 כשחברת האחסון תומכת בכך.

| גירסת PHP | תמיכת וורדפרס | סטטוס PHP (פבר' 2026) | הערות |

|---|---|---|---|

| 8.4 | בטא | תמיכה פעילה | תמיכת בטא נוספה בוורדפרס 6.7. |

| 8.3 | תאימות מלאה | עדכוני אבטחה בלבד | הגירסה המומלצת. תמיכת אבטחה עד דצמבר 2027. |

| 8.2 | תאימות מלאה | עדכוני אבטחה בלבד | תמיכת אבטחה עד דצמבר 2026. |

| 8.1 | תאימות מלאה | סוף חיים | ללא עדכוני PHP מדצמבר 2025. |

| 8.0 | תאימות מלאה | סוף חיים | ללא עדכוני PHP מנובמבר 2023. |

| 7.4 | מינימום מ-WP 7.0 | סוף חיים | WP 7.0 (אפריל 2026) מפסיקה תמיכה ב-7.2/7.3. |

| 7.3 וישנות יותר | ללא תמיכה (WP 7.0+) | סוף חיים | שדרגו מיד. |

גירסאות PHP חדשות גם מהירות יותר. שדרוג יכול לשדרג את מהירות וביצועי אתר הוורדפרס שלכם.

3. וודאו כי וורדפרס והתוספים הקיימים באתר מעודכנים

מאוד חשוב כי גרסת הוורדפרס באתר שלכם תהיה מעודכנת לגרסה האחרונה. כנ"ל לגבי התוספים בהם אתם משתמשים. מעבר לכך, השתמשו אך ורק בתוספים ותבניות עליהן אתם סומכים. התקינו תבניות ותוספים רק מהריפוזיטורי של וורדפרס ובחרו כאלו עם התקנות רבות וציון גבוה בביקורות.

אם אתם נמצאים מאחור ברמת גירסאות אתם חשופים לפריצות רבות יותר, מכיוון שהאקרים נוטים לחפש ולתקוף גירסאות ישנות עם פגיעויות ידועות.

נושא חשוב לא פחות – הקפידו לבצע גיבוי של האתר שלכם! גיבוי יאפשר לכם לשחזר את האתר במהירות במקרה שהאתר שלכם נפרץ.

4. השתמשו בסיסמאות חזקות ומנהל סיסמאות

היו חכמים בבחירת שם המשתמש והסיסמה לממשק הניהול של וורדפרס. אין להשתמש ב-admin כשם משתמש ויש לבחור סיסמה מורכבת. זוהי כנראה אחת הפעולות החשובות ביותר למניעת פריצות, ובצורה אירונית גם הפעולה הכי פשוטה לביצוע.

השתמשו במנהל סיסמאות כמו 1Password, Bitwarden או LastPass ליצירה ושמירה של סיסמאות חזקות וייחודיות. לעולם אל תשתמשו באותה סיסמה במספר אתרים.

5. הפעילו אימות דו-שלבי (2FA)

אימות דו-שלבי מוסיף שכבת אבטחה נוספת מעבר לסיסמה. השתמשו באימות מבוסס אפליקציה (TOTP) דרך Google Authenticator, Authy או Microsoft Authenticator – הימנעו מ-2FA מבוסס SMS מכיוון שהוא פגיע להתקפות SIM-swapping.

ניתן להפעיל 2FA באמצעות תוספים כמו WP 2FA או Two-Factor. למדריך הגדרה מלא, ראו את המדריך שלנו להגדרת אימות דו-שלבי.

WordPress.org דורש כעת 2FA לכל החשבונות בעלי הרשאות פרסום. אם עדיין לא הפעלתם אימות דו-שלבי באתר שלכם – עשו זאת עכשיו.

6. שנו את ה-Login URL ללוח הבקרה של וורדפרס

בכדי למנוע התקפות Brute Force, שנו את כתובת הגישה לממשק הניהול של וורדפרס. מכיוון שכולנו יודעים שהגישה לממשק הניהול מתבצעת עם wp-admin כברירת מחדל, האקרים ניגשים לכתובת זו ומנסים שילובים שונים של שמות משתמש וסיסמאות בכדי לנסות ולפרוץ לאתר שלכם.

בכדי להקשות עליהם עלינו לשנות את כתובת ה-URL לממשק הניהול. ניתן לעשות זאת באמצעות תוסף קל לתפעול בשם WPS Hide Login.

תנו מבט במדריך קצר שכתבתי המסביר כיצד לשנות את ה-Login URL ללוח הבקרה של וורדפרס באמצעות תוסף זה.

7. הגבילו את מספר ניסיונות ההתחברות

כברירת מחדל, וורדפרס מאפשרת לנסות סיסמאות שונות ללא הגבלה כלל על כמות הניסיונות. זה הופך את האתר שלכם לחשוף למתקפות Brute Force. ניתן להטמיע מערכת הגבלת ניסיונות התחברות בקלות באמצעות תוסף ייעודי, כמו Limit Login Attempts Reloaded.

8. אבטחו את הקובץ wp-config.php

הקובץ wp-config.php מכיל את כל המידע הדרוש לגישה למסד הנתונים של האתר. זהו הקובץ החשוב ביותר בהתקנת הוורדפרס שלכם.

אבטחו את הקובץ על ידי חסימת גישה ישירה. הוסיפו את הקוד הבא לקובץ .htaccess:

<Files wp-config.php>

Require all denied

</Files>שינויים בקובץ .htaccess מומלצים למשתמשים מנוסים בלבד.

9. בטלו את XML-RPC

XML-RPC הוא פרוטוקול ישן המאפשר גישה מרחוק לאתר הוורדפרס שלכם. הוא הוחלף לחלוטין על ידי ה-REST API, שמספק אימות מאובטח יותר מבוסס טוקנים.

האקרים עלולים לנצל את XML-RPC לביצוע מתקפות Brute Force (באמצעות system.multicall שמאפשר לבדוק מאות סיסמאות בבקשה אחת) ומתקפות DDoS דרך pingbacks.

ניתן לבטל את XML-RPC לחלוטין. הגישה הפשוטה ביותר היא הוספת הקוד הבא לקובץ .htaccess:

<Files xmlrpc.php>

Require all denied

</Files>בטלו אותו אלא אם אתם משתמשים בכלים שדורשים XML-RPC (כמו אפליקציית וורדפרס לנייד או Jetpack).

10. הסתירו את גירסת הוורדפרס שלכם

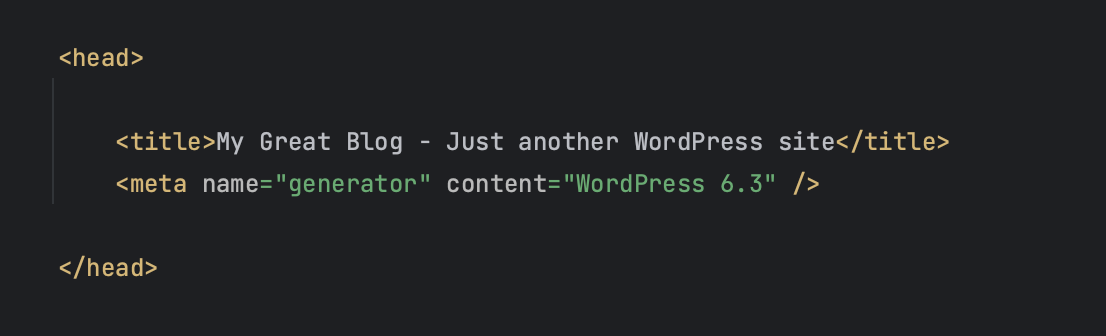

עדכוני גירסה של וורדפרס בדרך כלל מכילים עדכוני אבטחה. אם תבדקו את קוד המקור של אתר הוורדפרס שלכם, תמצאו כי גירסת הוורדפרס גלויה בתגית meta.

מידע זה נגיש להאקרים ונותן להם רמז במידה והם מחפשים לתקוף אתרים המשתמשים בגירסאות וורדפרס ישנות יותר עם פגיעויות ידועות.

על מנת להסתיר את גירסת הוורדפרס הוסיפו את הקוד הבא לקובץ functions.php:

function wpversion_remove_version() {

return '';

}

add_filter('the_generator', 'wpversion_remove_version');11. השתמשו בתוסף אבטחה

תוספי אבטחה מבצעים אוטומציה של פעולות רבות מהמדריך הזה – חומת אש, סריקת Malware, הגנה מפני Brute Force, בדיקת שלמות קבצים ומעקב אחר שינויי DNS. רובם גם שולחים התראות בזמן אמת כשמשהו חשוד מתרחש, כך שתוכלו להגיב מהר במקום לגלות פריצה ימים מאוחר יותר.

למרות שאפשר ליישם כל צעד הקשחה באופן ידני, תוסף אבטחה טוב מרכז הכל בלוח בקרה אחד ושומר על ההגנות פעילות גם כשאתם לא עוקבים.

תוספי אבטחה מומלצים:

- Wordfence Security

- Solid Security (לשעבר iThemes Security)

- Sucuri Security

- Shield Security

12. השתמשו תמיד בחיבור מאובטח

לא משנה מהיכן אתם מתחברים לשרת שלכם, תמיד וודאו שהחיבור שלכם מאובטח. השתמשו בהצפנת SFTP (או SSH) בכדי להתחבר לאתר. על חברת האחסון בה האתר שלכם מאוחסן לספק את הכלים הבטוחים ביותר להתחבר לשרת.

כשאני אומר מאובטחת אני מתכוון לשימוש בגירסאות תומכות ומעודכנות של PHP ו-MySQL, בידוד חשבונות ושימוש בחומות אש. הימנעו מחברות אחסון זולות ושיתופיות, מכיוון שבין היתר אתם יכולים להיתקל בבעיות של שרתים עמוסים וחלוקה של כתובות IP.

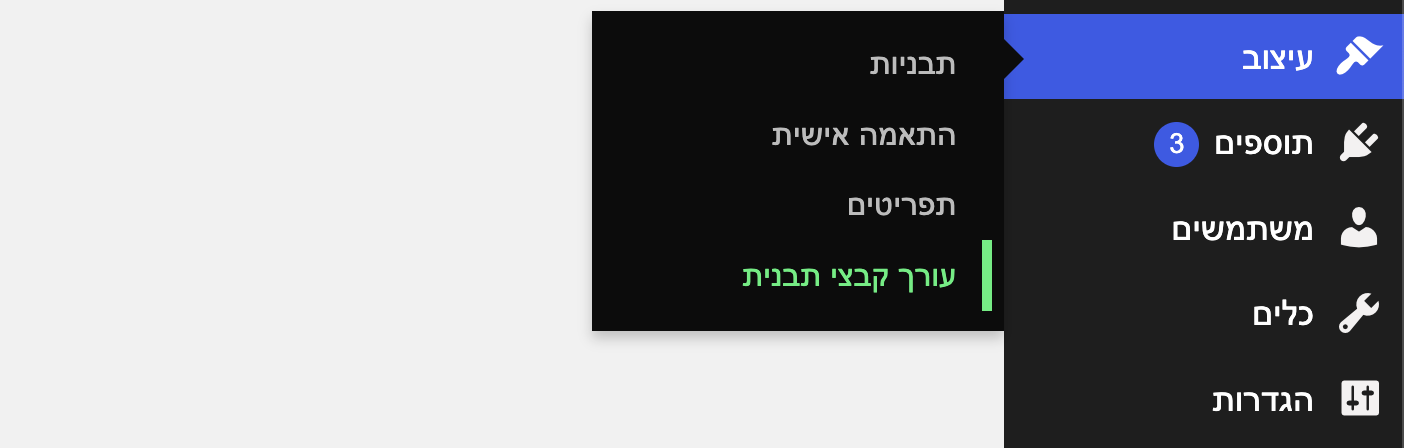

13. בטלו את אפשרות עריכת הקבצים מלוח הבקרה של וורדפרס

משתמשים אשר מחוברים כמנהלי מערכת יכולים לערוך את קבצי ה-PHP של התבניות והתוספים באתר. מומלץ לבטל את אפשרות זו ולערוך קבצים אך ורק באמצעות FTP.

על מנת לבטל את האפשרות הוסיפו את השורה הבאה לקובץ wp-config.php:

define('DISALLOW_FILE_EDIT', true);14. בטלו רמזים הקשורים להתחברות משתמשים לאתר

כאשר אתם מנסים להתחבר לממשק הניהול של וורדפרס עם שם משתמש או סיסמה לא נכונים, וורדפרס תציג הודעה המציינת איזה מהפרטים שהכנסתם היה שגוי.

הודעה זו מרמזת לאלו המנסים לפרוץ לאתר שלכם איזה מהנתונים אינו נכון. ניתן לשנות הודעות אלו להודעה כללית יותר על ידי הוספת הפונקציה הבאה לקובץ functions.php:

function no_wordpress_errors(){

return 'Wrong Details - Try Again';

}

add_filter( 'login_errors', 'no_wordpress_errors' );15. השתמשו בתעודת SSL להצפנת נתונים

הטמעת תעודת SSL חשובה מאוד בכדי לאבטח את לוח הבקרה של וורדפרס. השימוש ב-SSL דואג לתקשורת נתונים מוצפנת ומאובטחת בין המשתמש, הדפדפן והשרת, ובכך מקשה על האקרים ליירט ולגנוב מידע.

בהרבה מקרים תעודת SSL היא אפשרות חינמית המגיעה עם חבילת האחסון, בדרך כלל באמצעות Let's Encrypt.

תעודת SSL משפיעה גם על הדירוג של אתר הוורדפרס שלכם בגוגל ומדרגת אתרים בעלי תעודת SSL גבוה יותר מאשר אתרים ללא תעודה. הנה מאמר שכתבתי המדבר בהרחבה על תעודות SSL והאם יש צורך בהן באתרי וורדפרס.

תעודת SSL באה יחד עם המעבר החשוב לפרוטוקול HTTPS שלו יתרונות בפני עצמו מעבר לאבטחת התקשורת.

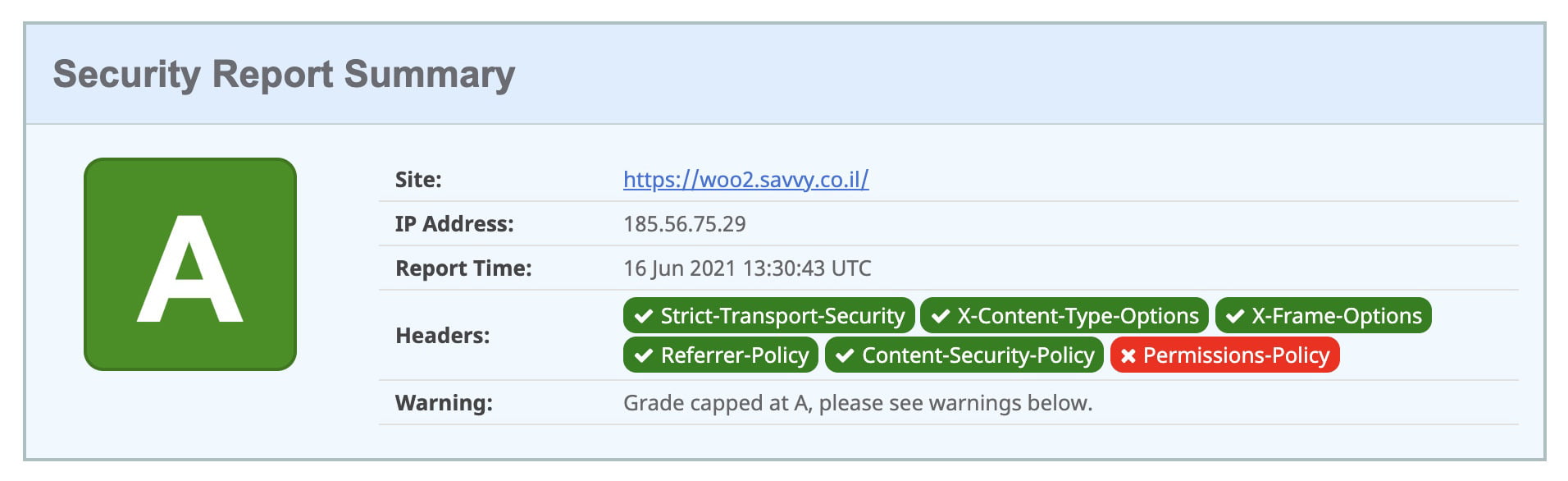

16. הוסיפו Security Headers

Security Headers בוורדפרס נוצרו בכדי להגן על אפליקציות ממתקפות נפוצות ללא הצורך לשנות משהו בקוד של האפליקציה שלכם. אומנם פעולה זו אחרונה כרונולוגית בסדר הופעתה בפוסט, אך היא בהחלט אחת מהפעולות הראשונות והחשובות שיש לבצע.

תנו מבט בפוסט שכתבתי על הוספת Security Headers לאתרי וורדפרס.

17. אבטחו את REST API של וורדפרס

ה-REST API מאפשר למפתחים לתקשר עם נתוני האתר, אך אם הוא לא מאובטח הוא עלול לחשוף שמות משתמשים, פוסטים שלא פורסמו ומידע רגיש נוסף. כברירת מחדל, משתמשים שאינם מחוברים יכולים לגשת לנקודות קצה כמו /wp-json/wp/v2/users, מה שהופך איסוף שמות משתמשים לפשוט.

קראו את המדריך המלא על כיצד לאבטח את REST API של וורדפרס כדי ללמוד כיצד להגביל גישה מבלי לשבור פונקציונליות של תבניות או תוספים.

אל תבטלו את ה-REST API לחלוטין – עורך הבלוקים, תוספים רבים וממשק הניהול תלויים בו. הגבילו נקודות קצה ספציפיות או דרשו אימות במקום.

שאלות נפוצות

שאלות נפוצות בנושא אבטחת וורדפרס:

לסיכום

רוב הפעולות למעלה לוקחות דקות ספורות כל אחת. לא חייבים לעשות את כל 17 במכה אחת, אבל ככל שתסמנו יותר מהרשימה, כך האתר שלכם יהיה קשה יותר לפריצה.

אם יש לכם טיפים נוספים שעובדים לכם, שתפו בתגובות – תמיד שמח ללמוד משהו חדש 🙂

התוסף All In One WP Security & Firewall נחשב לטוב?

לא ניסיתי תוסף זה מעולם האמת, אך ממה ששמעתי / קראתי הוא בהחלט תוסף אבטחה ראוי…

תודה

שלום.

לגבי תוסף All in One SEO Pack מאת: Michael Torbert. כמקדם מזה 15 שנים. אני לאחרונה משתמש בו לא מעט. הוא טוב, עד טוב מאוד. תלוי מה הידע וההבנה שלך בקידום.

באופן בסיסי מאפשר כתובות קנוניות, טייטלים, תיאור, טאגים, מפת אתר, בחירת סוגים דפים לאינדוקס, צורת תצוגה, הטמעת גוגל אנליטיקס…

שלום רועי, תודה על הכתבות האיכותיות.

כנראה שנפגעתי מהתקפה וכל נסיון התחברות שלי מוביל לעמוד הבית הרגיל. אין לי אפשרות להכנס למערכת הניהול. כרגע הקבצים שלי ב DIRECT ADMIN ואני לא יודע איך להביא למצב של איחזור הסיסמא שלי משם.

האם לדעתך זה יכול לעזור ? האם תוכל לסייע לי ולמי שעוד נפגע בשלבים איך לעשות זאת דרך ה DIRECT ADMIN ? חיפשתי בגוגל וכל המדריכים הם על CPANEL..

תודה מראש,

עופר.

היי עופר 🙂

איני מבין מה יעזור לך לאחזר סיסמא, האם כשאתה מנסה להתחבר למערכת הניהול של וורדפרס אתה מקבל הודעה שהפרטים שגויים? אם זה לא המצב שחזור סיסמא לא יעזור לך..

תודה על התגובה המהירה,

אני לא מקבל הודעת שגיאה אלא מיד מתבצע REDIRECT לעמוד הבית. כאילו נכנסתי מ"בחוץ".

אז כפי שאמרתי אחזור סיסמא לא יעזור לך, הפיתרון נמצא במקום אחר..

שלום רועי תודה רבה על המדריך אך יש לי שגיאה 500 בגלל שניסיתי להתעסק בקוד אפילו שאני לא יודע?

אתה אולי יכול לתת לי הסבר איפה הטעות שלי? אני פשוט הוספתי בכל מקום שכתבת מבלי לחשוב פעמיים ואחד מתחת על השני.

תודה רבה לך.

עובד לי עכשיו אחרי שניקיתי את פאקטשיאון אתה אולי יודע מה הבעיה? שעשיתי?

היי סלבה,

קשה לי לומר מה הבעיה שנתקלת בה ומדוע אתה מקבל שגיאה 500. אני מציע שתעבור אחד אחד על הסעיפים ותבדוק איזה מהם מפיל את האתר….

אתה מוזמן לשתף איזה מהם היה בעייתי ואבדוק..

תודה רבה על המדריך והשגיאה 500 שאני מקבל זה בגלל הבוטים ניסיתי הכל אף לא עובד ולא יודע למה

האם Wordfence מטפל בחלק מהעניינים האלה בעצמו?

כן, בחלק מהעניינים אך הוא אינו פתרון כולל…

מדריך מפורט מאוד, תודה לך

מאמר מעולה. כל הכבוד על ההשקעה.

לדעתי disable rest api פוגע בשליחה של טפסי CF7 בניידים.

כיוון שCF7 מאוד פופולרי, כדאי לציין שצריך לאפשר עבורו rest api דרך האפשרויות של disable rest api. בנוגע לשאר התוספים לא נתקלתי בבעיות.

הוא פוגע באופן כללי, לא רק בניידים אלחנן ובהחלט שווה לציין זאת. אעדכן את המאמר בהקדם…

מאמר מושקע ומקיף את כל האפשרויות, כל הכבוד על התרומה.

תודה רבה

היי, תודה רבה!! מפורט מאוד. לגבי סעיף 12 – בטלו את הגישה לתיקיית wp-includes, הדבקתי את הקוד…הוא הסתיר הרבה מהקבצים אבל חלקם עדיין מוצגים. האם יש קוד שחוסם גם אותם?

תודה!

איזה קבצים לדוגמה עדיין מוצגים? בעיקרון המטרה היא להסתיר קבצי PHP.

לגבי אתר וורדפרס ופישינג.חברת האחסון טוענת שיש פריצה לאתר שלי, וכל פעם מבוצע פישינג לאתר.

מגיעים לאתר ומופנים מייד לאתר החטפן אפילו לשניים. האם אפשר למחוק , לתקן, לפתור בעיה זו ?

תודה.

סליחה על התגובה המאוחרת ואני מניח שנפתרה הבעיה כי בהחלט אפשר. תעזר בבעל מקצוע..

אחלה פוסט, כל הכבוד.

שאלה, לגבי מניעת גישה לתיקיות באתר, אני צריך לסגור עם תג כלשהו? כי אני רואה שעדיין ניתן לצפות ברשימת התיקיות והקבצים?

Options All -Indexes

תודה על המדריך המשוקע, יש לך אולי מדריך או הסבר מה עושים במקרה שכבר קיימת מתקפת DDOS על האתר?

תודה יוני,

לצערי אין מדריך על הנושא בשלב הנוכחי….

לגבי פתרון 21 ניסיתי להעתיק את הקוד (דרך העורך של וורדפרס) וזה התשובה שקבלתי בנסיון לשמור: "השינויים בקוד PHP שוחזרו בגלל שגיאה בשורה 36 בקובץ wp-content/themes/scoop/functions.php. נא לתקן ולשמור שנית.״

syntax error, unexpected '<', expecting end of file"

תודה אהרן

היי אהרון, שים לב שאינך מעתיק את תגית ה PHP הפותחת והסוגרת בקוד זה.

היי, האם יש הגדרה שלא מאפשרת לגשת לפריט ב MEDIA של WORDPRESS , ממסמך WORD (באמצעות לינק) ?

היי שיר,

אני לא מכיר הגדרה כזו…

תודה ….

מקבלת 403 בפניה מ WORD לרכיב ב MEDIA …

את מדברת על קישור רגיל מוורד לקובץ Media כלשהו בוורדפרס? מה הקישור? (אנא המשיכי את השיחה באותה תגובה ואל תפתחי תגובה חדשה)..

תודה ….

מקבלת 403 בפניה מ WORD לרכיב ב MEDIA …

האם תרצה ממש את הלינק שלקחתי מה MEDIA?

אכן קישור רגיל שאני לוקחת מהמדיה של WP ושותלת בוורד – לא נפתח שם.

בדקי את הגדרות ב WORD… לא מאמין שזה קשור לאתר..

שלום

מאמר מעולה!

ברשותי אתר וורדפרס, איבטחתי את האתר בעבר, לאחר התעסקויות רבות בלוח הבקרה של וורדפרס נוכחתי לדעת כי האתר אינו מאובטח (הפך לHTTP מHTTPS)

א. האם יתכן כי התעסקות בלוח הבקרה של וורדפרס לאתר יסיר את האבטחה, או שהאפשרות היחידה היא שפג תוקפנ של תעודת האבטחה? (לא אני רכשתי את התעודה לאתר לכן אינני יודע באיזה חברה מדובר)

ב. האם תוכל להמליץ לי על חברות שיוכלו לבצע אבטחה לאתר שלי?

מדובר על אתר משרד הנדסה ולא על אתר מכירות המצריך אבטחה כבדה

האתר הוא: http://WWW.SHIRA-E.COM

היי זאב,

כן – ייתכן ששינויים בלוח הבקרה יגרמו לבעיות HTTPS. אתה מוזמן לדבר איתי לגבי אבטחה האתר דרך עמוד הצור קשר באתר.

"אין להשתמש ב-admin כשם משתמש" – מה הכוונה? מה זה האדמין, הכוונה למייל של מנהל האתר? כתוב לי ב"משתמשים" בממשק הניהול שלא ייתן לשנות את שם המשתמש. אם עושים את סעיף 20 זה לא מספיק?

היי מזל 🙂

הכוונה לוודא כי שם המשתמש אינו admin אלא שם ייחודי כלשהו. באפשרותך ליצור משתמש חדש שיהיה מנהל מערכת ולאחר מכן תוכלי למחוק את אותו משתמש admin…

אהה הכוונה למילה admin בתור שם משתמש? לא הבנתי את זה

בדיוק… 🙂

רציתי בבקשה לשאול, ולא מצאתי מקום מתאים יותר, איך ניתן לדרוש ממשתמשים חדשים באתר, שיאשרו את כתובת הדוא"ל שלהם, ע"י קישור/ קוד שיישלח אליהם למייל בעת ההרשמה.

תודה רבה על המאמרים המחכימים, מאד נהנה לקרוא!!

שלום,

רציתי לשאול.

האם יש לי אפשרות לייצר לבד שרת שבו יהיה הוורדפרס, כדי שהוא יהיה מאובטח? מה הדרך הכי טובה לאבטחת מידע בwordpress?

תודה

היי רות,

לא בטוח שאני מבין מה הכוונה בלייצר שרת. בחרי חברת אחסון טובה ובצעי את פעולות האבטחה הרלוונטיות ובזה זה נגמר.

תודה רבה על המאמר המועיל,

האם וורדפרנס מטפל בסעיפים 6,7,8,9,11,12,13?