סיסמאות לבדן כבר לא מספיקות כדי להגן על אתר הוורדפרס שלכם. התקפות Brute-force, מילוי אוטומטי של פרטי התחברות (Credential Stuffing) וסיסמאות שנגנבו הן בין הדרכים הנפוצות ביותר שבהן אתרי וורדפרס נפרצים.

אימות דו-שלבי (2FA) מוסיף שלב אימות נוסף אחרי הסיסמה, מה שמקשה משמעותית על תוקפים לפרוץ – גם אם יש להם את פרטי ההתחברות שלכם.

במדריך זה תלמדו מה זה 2FA, מדוע הוא חשוב לאתרי וורדפרס, ואיך להגדיר אותו צעד אחר צעד באמצעות התוסף החינמי WP 2FA.

מה זה אימות דו-שלבי (2FA)?

אימות דו-שלבי דורש שני אמצעי זיהוי נפרדים לפני מתן גישה לחשבון. הרעיון פשוט: משהו שאתם יודעים (הסיסמה שלכם) ועוד משהו שאתם מחזיקים (קוד מהטלפון או מפתח פיזי).

גם אם האקר משיג את הסיסמה שלכם דרך דליפת מידע, פישינג או התקפת Brute-force, הוא עדיין לא יכול להתחבר בלי הגורם השני. לפי מיקרוסופט, שכבת ההגנה הזו חוסמת מעל 99% מניסיונות הפריצה האוטומטיים לחשבונות.

שיטות ה-2FA הנפוצות ביותר:

- סיסמאות חד-פעמיות מבוססות זמן (TOTP) – אפליקציות כמו Google Authenticator, Authy או Microsoft Authenticator מייצרות קוד בן 6 ספרות שמתחדש כל 30 שניות.

- קודים באימייל – קוד חד-פעמי נשלח לכתובת האימייל הרשומה שלכם.

- מפתחות אבטחה פיזיים – התקני USB פיזיים (כמו YubiKey) שמחברים או מצמידים לאימות.

- קודי גיבוי – קודים חד-פעמיים ששומרים ומשתמשים בהם כשאמצעי ה-2FA הראשי לא זמין.

לאתרי וורדפרס, אפליקציות TOTP הן השיטה המומלצת. הן לא תלויות במשלוח אימייל, עובדות גם אופליין, וחינמיות ונוחות לשימוש.

כך נראית התחברות רגילה בהשוואה להתחברות מוגנת עם 2FA:

מדוע אתרי וורדפרס צריכים 2FA

וורדפרס מפעילה מעל 40% מהאתרים באינטרנט, מה שהופך אותה למטרה מרכזית להתקפות אוטומטיות. בוטים סורקים בלי הפסקה דפי התחברות של וורדפרס ומנסים אלפי צירופי סיסמאות.

אם אתם מסתמכים רק על סיסמה חזקה, אתם עדיין חשופים ל:

- מילוי אוטומטי של פרטי התחברות (Credential Stuffing) – תוקפים משתמשים בסיסמאות שדלפו מאתרים אחרים (שימוש חוזר בסיסמאות נפוץ הרבה יותר ממה שנדמה).

- התקפות Brute-force – בוטים מנסים צירופי סיסמאות באופן שיטתי עד שאחד עובד.

- פישינג – דפי התחברות מזויפים מרמים משתמשים להזין את פרטי ההתחברות האמיתיים שלהם.

- Keyloggers ותוכנות זדוניות – תוכנות שמקליטות הקשות על מכשירים נגועים וגונבות פרטי התחברות.

2FA מנטרל את כל אלה. גם כשהסיסמה נחשפת, התוקף ננעל בחוץ בלי הגורם השני.

2FA חשוב במיוחד אם האתר שלכם מטפל בנתוני משתמשים, תשלומים או תוכן רגיש. אם אתר הוורדפרס שלכם כבר נפרץ בעבר, הוספת 2FA צריכה להיות הדבר הראשון שאתם עושים בתהליך השחזור.

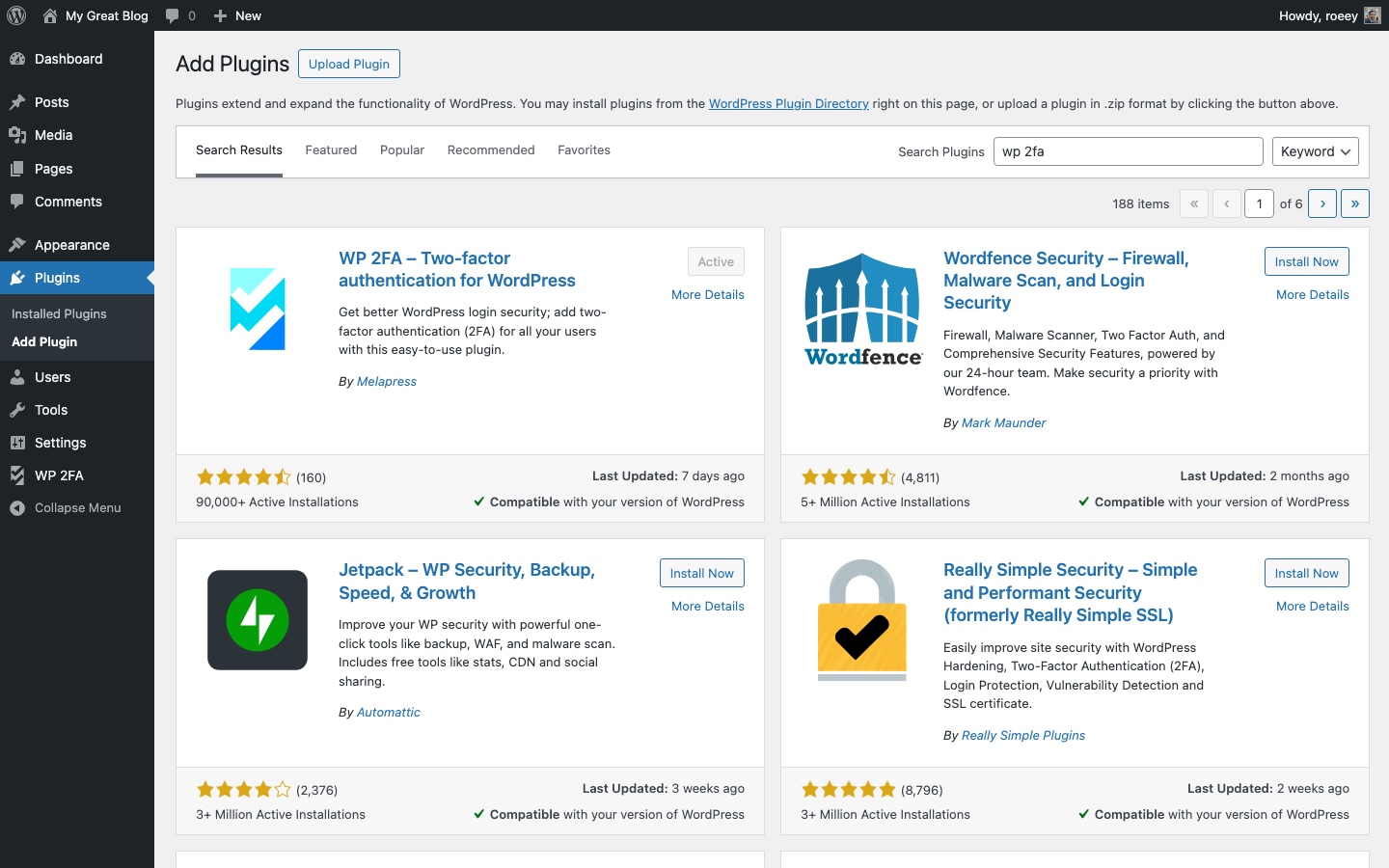

בחירת תוסף 2FA לוורדפרס

יש כמה תוספים שמטפלים ב-2FA בוורדפרס. אלו האפשרויות החינמיות הפופולריות ביותר:

| Plugin | Methods | Free? | Best For |

|---|---|---|---|

| WP 2FA (Melapress) | TOTP, Email, Backup Codes | Yes | Most sites, easy setup wizard |

| Wordfence Login Security | TOTP, Backup Codes | Yes | Sites already using Wordfence |

| Two-Factor | TOTP, Email, FIDO U2F, Backup Codes | Yes | Developers, hardware key users |

במדריך זה נשתמש ב-WP 2FA מבית Melapress כי יש לו אשף הגדרה מובנה, הוא עובד עם כל אפליקציית אימות, והוא מתאים גם לחשבונות מנהלים וגם למנויים. הגרסה החינמית מספיקה לרוב האתרים.

איך להגדיר 2FA בוורדפרס (צעד אחר צעד)

ההגדרה לוקחת כ-5 דקות. תתקינו את התוסף, תריצו את האשף ותגדירו את אפליקציית האימות.

שלב 1: התקנה והפעלה של WP 2FA

גשו ל-Plugins > Add New בלוח הבקרה של וורדפרס. חפשו "WP 2FA" והתקינו את התוסף מבית Melapress. לחצו על Activate.

לאחר ההפעלה, אשף ההגדרה נפתח אוטומטית.

אם אתם מעדיפים WP-CLI:

wp plugin install wp-2fa --activateשלב 2: הרצת אשף ההגדרה

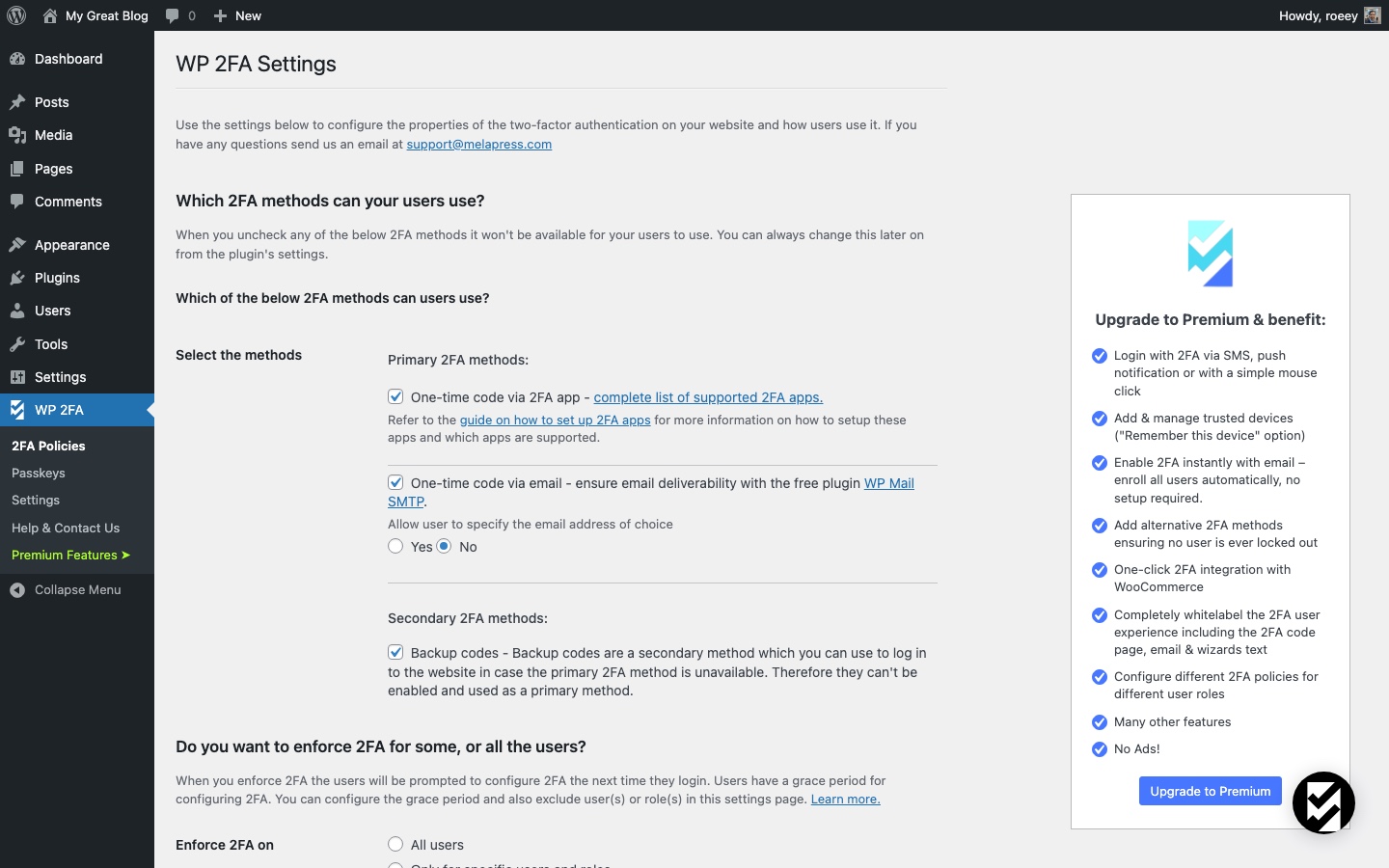

אשף ה-WP 2FA ילווה אתכם בהגדרה הראשונית. הוא יבקש מכם לבחור:

- שיטת 2FA ראשית – בחרו "One-time code via 2FA App (TOTP)." זו האפשרות החינמית המאובטחת ביותר.

- שיטה חלופית – הפעילו "One-time code via email" כגיבוי למקרה שתאבדו גישה לאפליקציית האימות.

- מדיניות אכיפה – החליטו אם 2FA נדרש מכל המשתמשים, רק ממנהלים, או מתפקידים ספציפיים.

ברוב אתרי הוורדפרס, כדאי לאכוף 2FA לפחות על מנהלים ועורכים. לתפקידים האלה יש הרשאות לשנות תוכן, להתקין תוספים ולעדכן הגדרות.

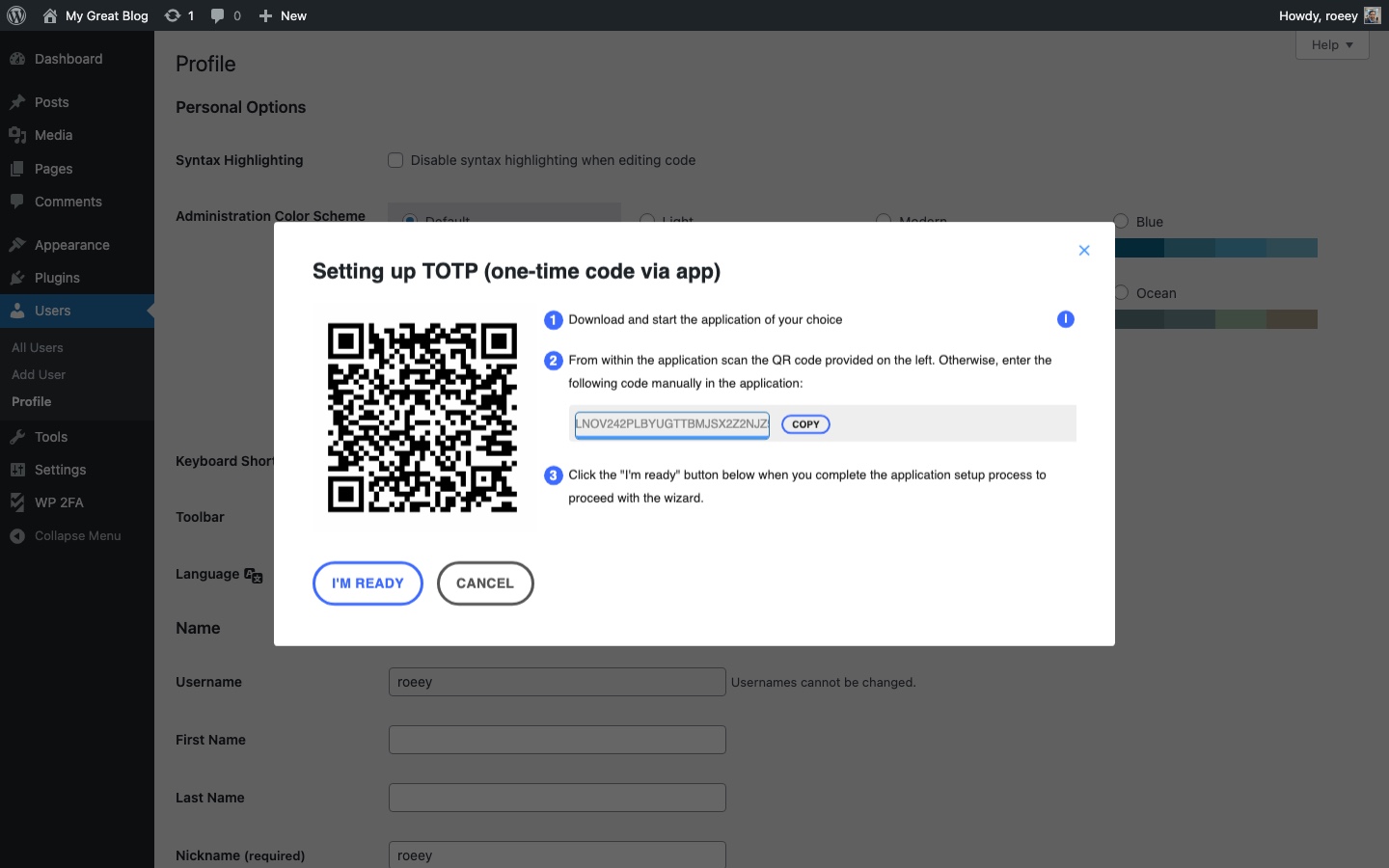

שלב 3: הגדרת אפליקציית האימות

אחרי סיום האשף, תגדירו את ה-2FA לחשבון שלכם. התוסף יציג קוד QR על המסך.

- פתחו את אפליקציית האימות (Google Authenticator, Authy או Microsoft Authenticator) בטלפון.

- הקישו על כפתור ה-+ ובחרו "Scan a QR code."

- כוונו את מצלמת הטלפון לקוד ה-QR שמוצג בוורדפרס.

- האפליקציה תוסיף את האתר ותתחיל לייצר קודים בני 6 ספרות.

- הזינו את הקוד הנוכחי בשדה האימות ולחצו על Validate & Save.

שלב 4: שמירת קודי הגיבוי

אחרי אימות אפליקציית האימות, WP 2FA מייצר סט של קודי גיבוי. אלו קודים חד-פעמיים שאפשר להשתמש בהם אם איבדתם את הטלפון או שאין גישה לאפליקציית האימות.

שמרו את הקודים במקום מאובטח – במנהל סיסמאות, בהערה מוצפנת או בעותק מודפס במקום בטוח. כל קוד גיבוי ניתן לשימוש פעם אחת בלבד. אחרי שכל הקודים נוצלו, צרו סט חדש מהגדרות התוסף.

שלב 5: בדיקת ההתחברות

התנתקו מוורדפרס והתחברו מחדש. אחרי הזנת שם המשתמש והסיסמה, תראו מסך שני שמבקש את קוד ה-2FA. הזינו את הקוד בן 6 הספרות מאפליקציית האימות – וזהו.

אם הקוד לא עובד, בדקו שהשעון בטלפון מוגדר לאוטומטי. קודי TOTP תלויי זמן, ושעון שסוטה ביותר מ-30 שניות ייצור קודים לא תקינים.

אכיפת 2FA לכל המשתמשים

הגדרת 2FA לחשבון שלכם היא התחלה טובה, אבל היא מגינה רק על התחברות אחת. אם באתר יש כמה משתמשים (עורכים, כותבים, מנהלי חנות), כל חשבון לא מוגן הוא נקודת כניסה פוטנציאלית.

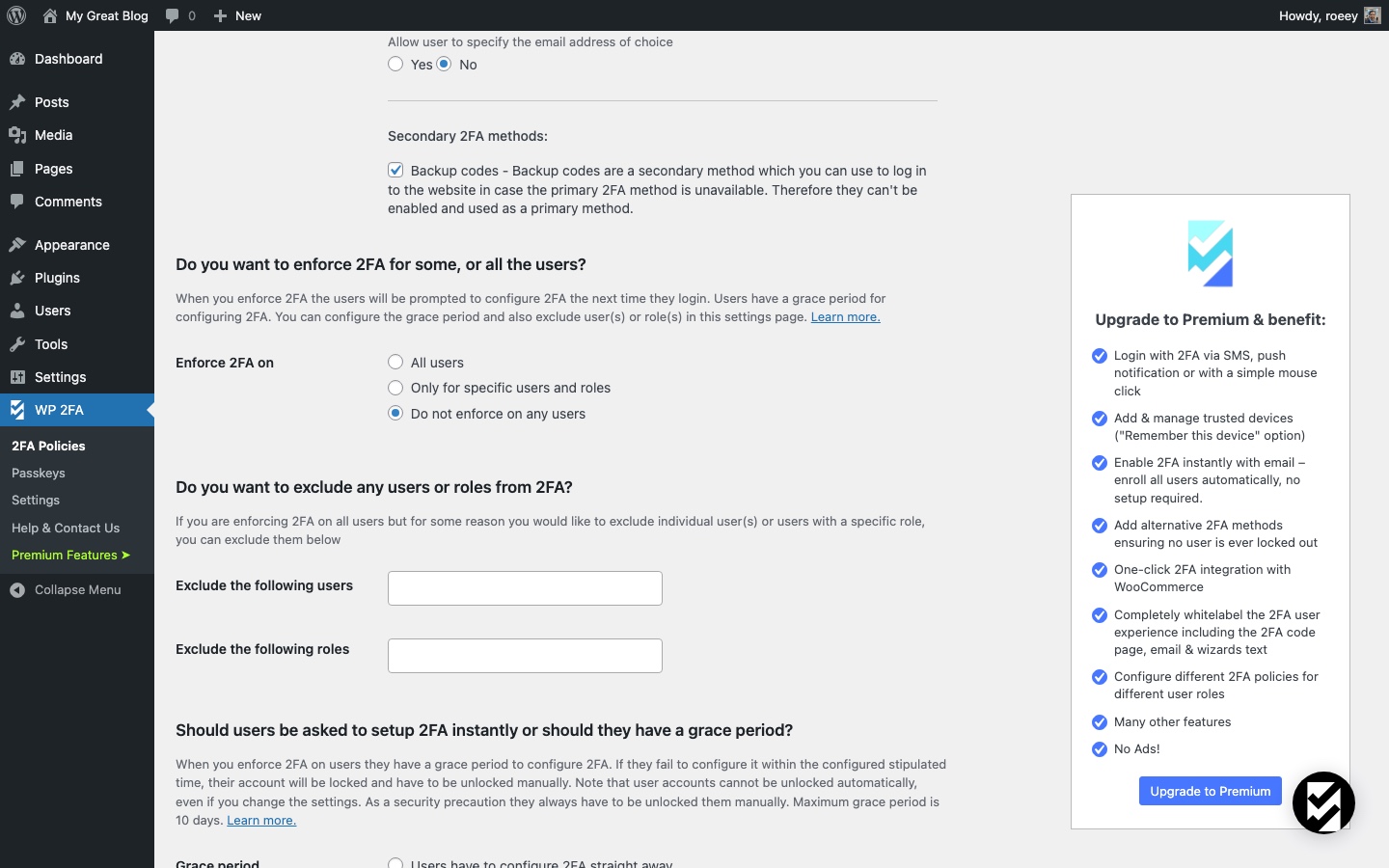

בהגדרות WP 2FA (WP 2FA > 2FA Policies) אפשר:

- לאכוף 2FA לפי תפקיד – לדרוש מתפקידים ספציפיים להגדיר 2FA בתוך תקופת חסד.

- להגדיר תקופת חסד – לתת למשתמשים מועד אחרון (למשל 3 ימים) להגדיר את ה-2FA לפני שהם ננעלים.

- לא לכלול משתמשים ספציפיים – במידת הצורך, לפטור חשבונות מסוימים מהדרישה.

בחנויות ווקומרס ואתרי מנויים, כדאי לשקול אכיפת 2FA גם ללקוחות ששומרים פרטי תשלום או ניגשים למידע חשבון רגיש.

מה עושים אם ננעלתם בחוץ?

לאבד גישה לאפליקציית האימות זו הדאגה הגדולה ביותר עם 2FA. כך אפשר לשחזר גישה:

שימוש בקוד גיבוי

במסך ההתחברות, חפשו את האפשרות "Use backup code". הזינו אחד מהקודים ששמרתם בזמן ההגדרה. כל קוד עובד פעם אחת בלבד.

איפוס דרך WP-CLI

אם יש לכם גישה לשרת, אפשר להשבית 2FA למשתמש ספציפי עם WP-CLI:

wp user meta delete admin_username wp_2fa_totp_key

wp user meta delete admin_username wp_2fa_enabledהחליפו את admin_username בשם המשתמש בפועל. לאחר מכן המשתמש יוכל להתחבר עם סיסמה בלבד ולהגדיר מחדש את ה-2FA.

השבתת התוסף דרך FTP

כמוצא אחרון, התחברו לשרת דרך FTP או מנהל הקבצים של ספק האחסון. נווטו ל-wp-content/plugins/ ושנו את שם התיקייה wp-2fa ל-wp-2fa-disabled. זה משבית את התוסף ומסיר את דרישת ה-2FA.

אחרי שתקבלו שוב גישה, החזירו את שם התיקייה המקורי והגדירו מחדש את התוסף.

תמיד שמרו את קודי הגיבוי במקום בטוח. שיטות השחזור למעלה עובדות, אבל הן דורשות גישה לשרת או קודי גיבוי פיזיים. בלי אף אחד מהם, תצטרכו את העזרה של ספק האחסון כדי לקבל גישה מחדש.

2FA ושכבות אבטחה נוספות

2FA הוא שכבה אחת בתוך אסטרטגיית אבטחה רב-שכבתית. הוא עובד הכי טוב בשילוב עם אמצעים נוספים:

- סיסמאות חזקות וייחודיות – השתמשו במנהל סיסמאות כדי ליצור ולאחסן סיסמאות מורכבות.

- שינוי כתובת ההתחברות – העברת

wp-adminלכתובת מותאמת אישית מפחיתה תנועת בוטים לדף ההתחברות. - חיזוק אבטחת הוורדפרס – השבתת עריכת קבצים, הגבלת ניסיונות התחברות ויישום שיטות עבודה מומלצות נוספות.

- עדכון שוטף – ליבת וורדפרס, תבניות ותוספים צריכים לרוץ תמיד על הגרסה האחרונה.

- גיבויים קבועים – כדי שתוכלו לשחזר במהירות אם משהו משתבש.

אף אמצעי בודד לא הופך אתר לחסין לחלוטין, אבל 2FA הוא כנראה השינוי עם ההשפעה הגדולה ביותר שאפשר ליישם. ההגדרה לוקחת כ-5 דקות וחוסמת את הרוב המכריע של ניסיונות ההתחברות הלא מורשים.

לפי המחקר של מיקרוסופט בנושא אבטחה: "By providing an extra barrier and layer of security that makes it incredibly difficult for attackers to get past, MFA can block over 99.9 percent of account compromise attacks." כלומר, אימות רב-גורמי חוסם מעל 99.9% מניסיונות השתלטות על חשבונות.

שאלות נפוצות

שאלות נפוצות בנושא אימות דו-שלבי בוורדפרס:

wp user meta delete username wp_2fa_totp_key, או להשבית את התוסף על ידי שינוי שם תיקיית wp-2fa בנתיב wp-content/plugins/ דרך FTP.wp-login.php). אימות REST API משתמש ב-Application Passwords או באסימוני גישה, ולכן הוא עוקף את בקשת ה-2FA. האינטגרציות שלכם עם ה-API ימשיכו לעבוד כרגיל.סיכום

אימות דו-שלבי הוא אחד משדרוגי האבטחה היעילים ביותר שאפשר לבצע באתר וורדפרס. הוא חוסם התקפות Brute-force, מילוי אוטומטי של פרטי התחברות וניסיונות פישינג, כי הוא מוסיף שלב אימות נוסף שלתוקפים אין.

ההגדרה לוקחת בערך 5 דקות עם תוסף חינמי כמו WP 2FA. הפעילו אותו לכל חשבונות המנהלים והעורכים, שמרו את קודי הגיבוי, ושלבו אותו עם שכבות אבטחה נוספות כדי לקבל אתר שבאמת קשה לפרוץ אליו.